Zero Trust se convierte en estándar obligatorio

El 76% de las empresas Fortune 500 han migrado a arquitecturas Zero Trust tras el aumento de brechas por credenciales comprometidas

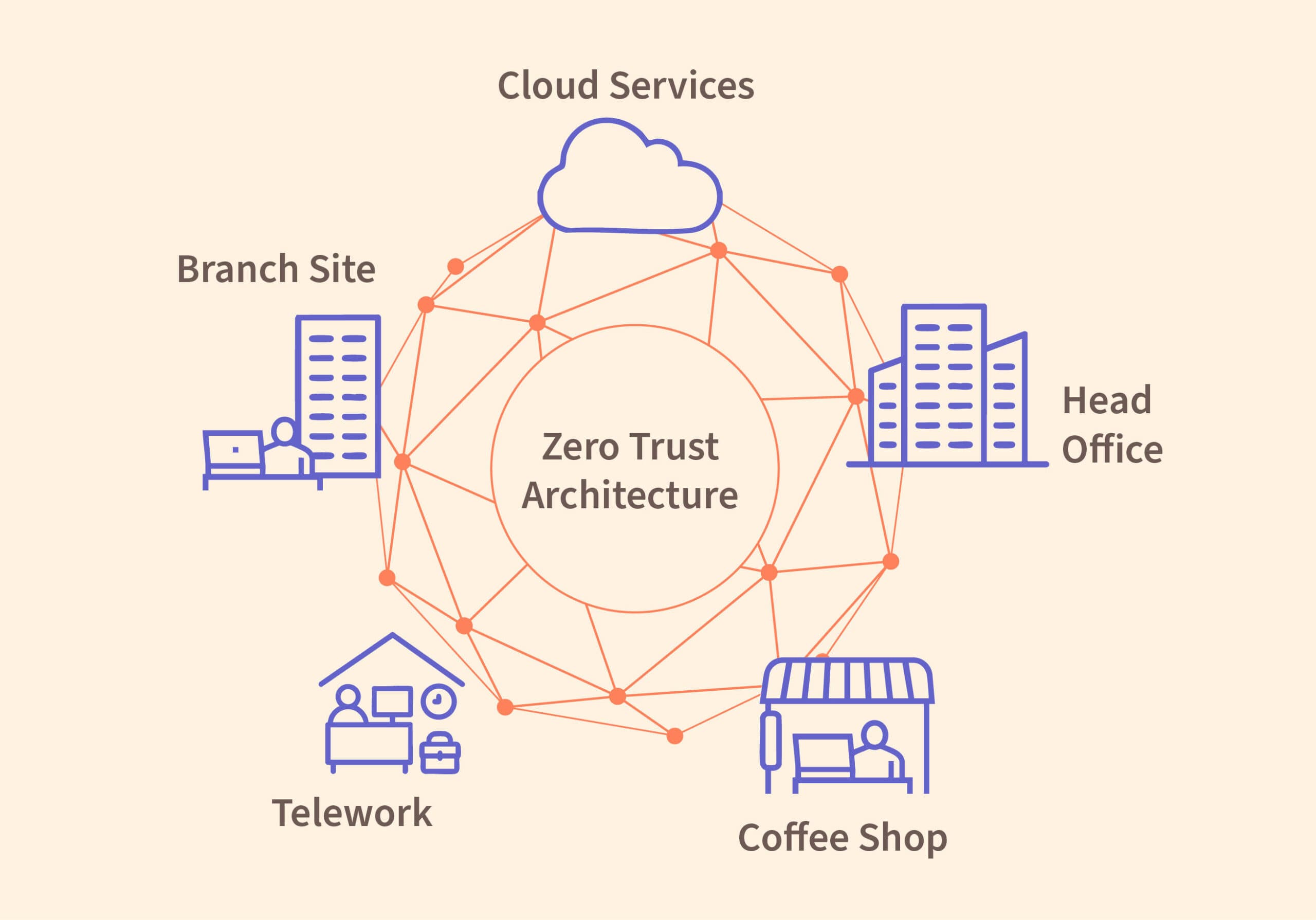

La arquitectura de seguridad Zero Trust ha pasado de recomendación opcional a mandato corporativo. Tras los ataques masivos de ransomware que explotaron credenciales robadas y movimientos laterales en redes internas, el 76% de las empresas Fortune 500 han completado o están en proceso de migración hacia modelos «nunca confiar, siempre verificar». Este paradigma asume que tanto usuarios internos como externos son potenciales amenazas hasta que demuestren lo contrario mediante autenticación continua y múltiples factores.

La implementación Zero Trust implica microsegmentación de red (dividir la infraestructura en células aisladas), verificación de identidad basada en comportamiento (analizar patrones de acceso normales vs. anómalos) y el principio de mínimo privilegio (acceso solo a recursos estrictamente necesarios). Microsoft reporta que organizaciones con Zero Trust maduro experimentan un 50% menos de brechas de datos y reducen el tiempo de contención de amenazas de 280 días a menos de 24 horas.

«El perímetro de seguridad tradicional ha muerto. Con el trabajo remoto permanente y la nube híbrida, la identidad se convierte en el nuevo perímetro» — Jen Easterly, Directora de CISA

El NIST (Instituto Nacional de Estándares y Tecnología) ha publicado recientemente 19 directrices específicas para implementar Zero Trust, desde la segmentación de aplicaciones hasta el cifraje de datos en tránsito y reposo. La migración no es trivial: requiere reinventar la arquitectura de red heredada, pero el costo promedio de una brecha ($4.45 millones según IBM) justifica la inversión.